Se vulnera la seguridad WPA2 de los routers

La investigadora de seguridad Mathy Vanhoef descubrió y reveló vulnerabilidades importantes en el protocolo WPA2, que protege todas las redes de Wi-Fi.

Al utilizar ataques de reinstalación clave (KRACK), los atacantes pueden usar la técnica de Vanhoef para leer información, que se suponía que estaba cifrada de forma segura. Y robar información confidencial, como números de tarjetas de crédito, contraseñas, mensajes de chat, correos electrónicos, fotos, etc.

Dependiendo de la configuración de la red, también es posible inyectar y manipular datos. Por ejemplo, un atacante podría inyectar ransomware u otro malware en sitios web. Se sabe, que para evitar el ataque los usuarios deben actualizar los productos afectados, tan pronto como las actualizaciones de seguridad estén disponibles.

El ataque afecta AirPort Extreme y Time Capsule

Sabemos que Apple lleva años sin actualizar su AirPort Extreme y Time Capsule. Incluso existen rumores de que ya no lo hará más.

Pero viendo el panorama actual, suponemos que Apple enviará una actualización de firmware, para resolver las vulnerabilidades de KRACK. Tal vez esto ayude en algo, ya que lo más probable es que se nos solicite el reemplazo de todos los routers en todo el mundo.

Se ha logrado romper la seguridad del WPA2

El sistema de seguridad empleado para proteger las redes Wi-Fi desde hace años, puede ser vulnerada a través del sistema WPA. Esto ha sido posible, a raíz de una combinación de varias vulnerabilidades inteligentemente aplicadas.

La maniobra ha sido denominada como KRACK (Key Reinstallation Attacks), una demostración que será compartida este 1 de noviembre en el evento de seguridad de Dallas.

Sabemos, que ahora mismo no existen más sistemas de seguridad que puedan reemplazar el WPA2. Hecho que pone en riesgo a todas las redes inalámbricas de todo el mundo.

Y de presentársenos alguna solución, la cantidad de routers que habría que actualizar, es tanta que aún así seguiríamos siendo vulnerables durante un periodo considerable, ante lo ataques posteriores.

Es posible que una persona, pueda descifrar los datos de otra a través de esta vulnerabilidad. A tal punto que pueda averiguar la contraseña de su red Wi-Fi, facilitándosele el ingreso para registrar todos los datos que circulan en su red local, además de tomar el control de su router.

¿Como evitar este ataque?

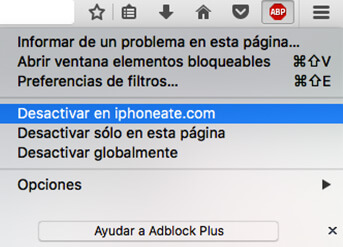

Para evitar este tipo de ataques, sus dispositivos deberán actualizarse. Cambiar la contraseña de su red Wi-Fi no impide (o atenúa) el ataque; más bien, asegúrese de que todos sus dispositivos estén actualizados y actualice el firmware de su enrutador.

Hay que tener en cuenta que los ordenadores que se encuentren conectados mediante un cable Ethernet están libres de este ataque. Es decir, que todos los dispositivos que se encuentren conectados mediante una red Wi-Fi, son blancos fáciles de vulnerar. Durante nuestra investigación inicial, descubrimos que Android, Linux, Apple, Windows, OpenBSD, MediaTek, Linksys y otros, se ven afectados por alguna variante de los ataques.

Vanhoef señala que el ataque no se limita a recuperar las credenciales de inicio de sesión. Cualquier dato o información que se transmita puede ser facilmente descifrada.

Es por ello, que les pedimos mantener la calma, hasta que se haga pública la solución para este ataque mundial. Hay que mantenernos informados, ante cualquier noticia que llegue desde Apple u otra entidad.

Eche un vistazo al video a continuación para una demostración del ataque. También puede acceder al siguiente enlace para ver cómo funciona el ataque.