Apple anuncia solución ante vulnerabilidad WPA2 KRACK

Apple al fin pudo detener el exploit KRACK de WPA2 Wi-Fi, anunciando la solución para iOS, macOS, watchOS y tvOS betas.

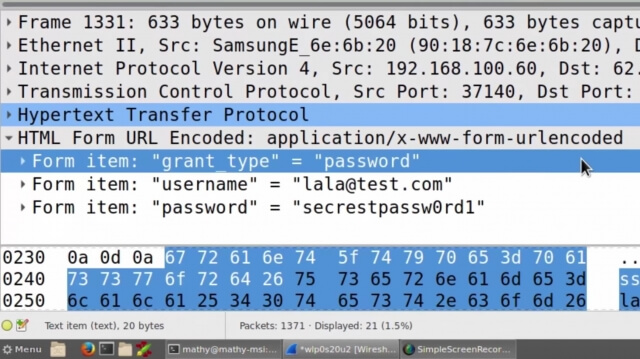

Hoy se anunció a través de varios medios de comunicación que Mathy Vanhoef, hacia público la vulnerabilidad del WPA2.

Un ataque global denominado como KRACK, que permite a los atacantes leer toda la información cifrada y supuestamente segura. Permitiéndoles robar información confidencial, como números de tarjetas de crédito, contraseñas, mensajes de chat, correos electrónicos, fotos y más.

Es por ello, que Apple en un comunicado anunció: «Que los AirPorts en general, ya no deberían verse afectados en la gran mayoría de los casos.»

Apple soluciona graves vulnerabilidades del WPA2 Wi-Fi

Apple WPA2

Los exploits han sido abordados en iOS, tvOS, watchOS y macOS betas. Actualizaciones que están disponibles para desarrolladores y que próximamente se lanzarán para los consumidores.

Esta vulnerabilidad, revelada por la investigadora Mathy Vanhoef, afecta a millones de enrutadores, teléfonos inteligentes, PC y otros dispositivos. Incluidas los ordenadores Mac, dispositivos como iPhone e iPad de Apple.

Sin embargo, se sabe que al utilizar un ataque de reinstalación de clave o «KRACK». Los atacantes podrían explotar las debilidades a través del protocolo WPA2. Facilitándoseles descifrar el tráfico de la red, detectar números de tarjetas de crédito, nombres de usuario, contraseñas, fotos e información confidencial.

A menudo, Apple soluciona rápidamente los principales problemas de seguridad. Y en esta ocasión no ha sido la excepción, ya que la compañía ha logrado abordar este problema en particular.

Los dispositivos iOS de Apple (y las máquinas de Windows). No son tan vulnerables como las Mac o los dispositivos que ejecutan Linux o Android. La vulnerabilidad se basa en una falla, que permite que una clave de cifrado de un sólo uso se reenvíe, y reutilice más de una vez. Mientras que el sistema operativo iOS no lo permite, aún así existe una vulnerabilidad parcial.

Es por ello, que solicitamos a los consumidores que además de buscar actualizaciones de firmware para todos sus dispositivos. También incluyan actualizaciones para los enrutadores.

Consejo: Antes del lanzamiento de la actualización que solucione las vulnerabilidades, los clientes deben evitar la conexión a redes públicas de Wi-Fi, y optar por usar Ethernet cuando sea posible y una VPN.